Rootkit adalah jenis perangkat lunak yang memungkinkan penyerang mendapatkan kendali atas komputer korban. Rootkit dapat digunakan untuk mengontrol mesin korban dari jarak jauh, mencuri data sensitif, atau bahkan meluncurkan serangan ke komputer lain. Rootkit sulit dideteksi dan dihapus, dan seringkali memerlukan alat dan keahlian khusus. Bagaimana cara kerja rootkit? Rootkit bekerja dengan mengeksploitasi kerentanan dalam sistem operasi atau perangkat lunak. Setelah rootkit diinstal, dapat digunakan untuk mendapatkan akses ke mesin korban. Rootkit dapat digunakan untuk mengontrol mesin korban dari jarak jauh, mencuri data sensitif, atau bahkan meluncurkan serangan ke komputer lain. Rootkit sulit dideteksi dan dihapus, dan seringkali memerlukan alat dan keahlian khusus. Apa bahaya dari rootkit? Rootkit dapat digunakan untuk mengontrol mesin korban dari jarak jauh, mencuri data sensitif, atau bahkan meluncurkan serangan ke komputer lain. Rootkit sulit dideteksi dan dihapus, dan seringkali memerlukan alat dan keahlian khusus. Bagaimana saya bisa melindungi diri dari rootkit? Ada beberapa hal yang dapat Anda lakukan untuk melindungi diri dari rootkit. Pertama, selalu perbarui sistem operasi dan perangkat lunak Anda. Ini akan membantu menutup semua kerentanan yang dapat dieksploitasi oleh rootkit. Kedua, gunakan program antivirus dan anti-malware terkemuka. Program ini dapat membantu mendeteksi dan menghapus rootkit. Terakhir, berhati-hatilah dengan situs web yang Anda kunjungi dan lampiran email yang Anda buka. Rootkit dapat disebarkan melalui lampiran email berbahaya atau situs web yang terinfeksi.

Meskipun dimungkinkan untuk menyembunyikan malware dengan cara yang akan mengelabui bahkan produk anti-virus/anti-spyware tradisional, sebagian besar malware sudah menggunakan rootkit untuk bersembunyi jauh di dalam PC Windows Anda… dan mereka semakin berbahaya! DI DALAM Rootkit DL3 - salah satu rootkit tercanggih yang pernah ada di dunia. Rootkit stabil dan dapat menginfeksi sistem operasi Windows 32-bit; meskipun hak administrator diperlukan untuk menginstal infeksi pada sistem. Tetapi TDL3 sekarang diperbarui dan sekarang dapat menginfeksi bahkan Windows versi 64-bit !

Apa itu root kit

Virus rootkit bersifat sembunyi-sembunyi jenis malware yang dirancang untuk menyembunyikan keberadaan proses atau program tertentu di komputer Anda dari metode deteksi konvensional untuk memberikannya atau proses jahat lainnya akses istimewa ke komputer Anda.

Rootkit untuk Windows biasanya digunakan untuk menyembunyikan malware, seperti dari program antivirus. Ini digunakan untuk tujuan jahat oleh virus, worm, backdoors dan spyware. Virus yang dikombinasikan dengan rootkit menghasilkan apa yang disebut virus yang sepenuhnya tersembunyi. Rootkit lebih lazim di bidang spyware, dan juga semakin banyak digunakan oleh penulis virus.

Saat ini, mereka adalah jenis spyware super baru yang secara efektif menyembunyikan dan memengaruhi inti sistem operasi secara langsung. Mereka digunakan untuk menyembunyikan keberadaan objek jahat di komputer Anda, seperti trojan atau keylogger. Jika ancaman menggunakan teknologi rootkit untuk bersembunyi, sangat sulit menemukan malware di komputer Anda.

Rootkit sendiri tidak berbahaya. Satu-satunya tujuan mereka adalah menyembunyikan perangkat lunak dan jejak yang tertinggal di sistem operasi. Baik itu perangkat lunak biasa atau malware.

Ada tiga jenis rootkit utama. Tipe pertama, Rootkit kernel »Biasanya menambahkan kode sendiri ke bagian kernel sistem operasi, sedangkan tipe kedua,« Rootkit mode pengguna »Didesain khusus untuk Windows agar berjalan normal selama startup sistem, atau dimasukkan ke dalam sistem menggunakan apa yang disebut 'penetes'. Tipe ketiga adalah Rootkit MBR atau bootkit .

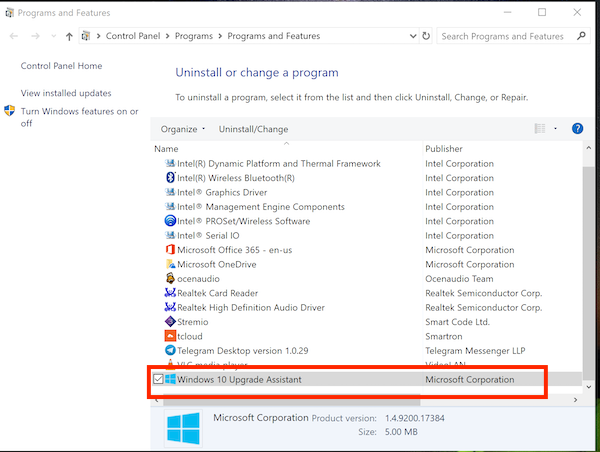

Ketika Anda menemukan bahwa AntiVirus & AntiSpyware Anda mogok, Anda mungkin memerlukan bantuan utilitas Anti-Rootkit yang bagus . Pembaharu rootkit dari Microsoft Sysinternals adalah utilitas deteksi rootkit tingkat lanjut. Outputnya mencantumkan inkonsistensi API sistem file dan registri yang mungkin menunjukkan adanya rootkit mode pengguna atau mode kernel.

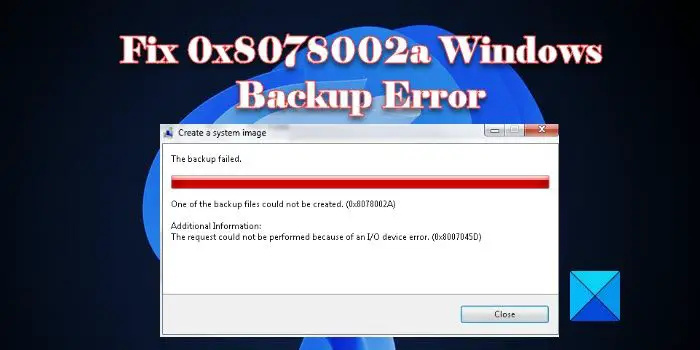

Laporan Pusat Perlindungan Malware Microsoft tentang ancaman rootkit

Pusat Perlindungan Malware Microsoft telah membuat Laporan Ancaman Rootkit tersedia untuk diunduh. Laporan tersebut melihat salah satu jenis malware paling berbahaya yang mengancam organisasi dan individu saat ini, rootkit. Laporan tersebut mengeksplorasi bagaimana penyerang menggunakan rootkit dan bagaimana rootkit bekerja pada komputer yang terpengaruh. Inilah inti dari laporan ini, dimulai dengan apa itu rootkit - untuk pemula.

rootkit adalah seperangkat alat yang digunakan penyerang atau pembuat malware untuk mendapatkan kendali atas sistem yang tidak aman/tidak terlindungi, yang biasanya disediakan untuk administrator sistem. Dalam beberapa tahun terakhir, istilah 'ROOTKIT' atau 'ROOTKIT FUNCTIONALITY' telah digantikan oleh MALWARE, sebuah program yang dirancang untuk menimbulkan efek yang tidak diinginkan pada komputer yang berfungsi. Fungsi utama malware adalah untuk secara diam-diam mengekstraksi data berharga dan sumber daya lain dari komputer pengguna dan memberikannya kepada penyerang, sehingga memberinya kendali penuh atas komputer yang disusupi. Terlebih lagi, mereka sulit dideteksi dan dihapus, dan dapat tetap tersembunyi untuk waktu yang lama, mungkin bertahun-tahun, jika tidak diketahui.

Jadi, wajar jika gejala komputer yang diretas harus disamarkan dan diperhitungkan sebelum berakibat fatal. Secara khusus, langkah-langkah keamanan yang lebih ketat harus diambil untuk mengungkap serangan itu. Namun seperti yang disebutkan, setelah rootkit/malware ini diinstal, kemampuan tersembunyinya membuat sulit untuk menghapusnya dan komponennya yang dapat diunduh. Untuk alasan ini, Microsoft telah membuat laporan ROOTKITS.

Laporan setebal 16 halaman menjelaskan bagaimana penyerang menggunakan rootkit dan bagaimana rootkit ini bekerja pada komputer yang terpengaruh.

Satu-satunya tujuan laporan ini adalah untuk mengidentifikasi dan menyelidiki secara menyeluruh malware yang berpotensi berbahaya yang mengancam banyak organisasi, khususnya pengguna komputer. Itu juga menyebutkan beberapa keluarga malware umum dan menyoroti metode yang digunakan penyerang untuk menginstal rootkit ini untuk tujuan egois mereka sendiri pada sistem yang sehat. Di sisa laporan, Anda akan menemukan para ahli memberikan beberapa rekomendasi untuk membantu pengguna mengurangi ancaman yang ditimbulkan oleh rootkit.

Jenis rootkit

Ada banyak tempat di mana malware dapat menginstal dirinya sendiri ke dalam sistem operasi. Jadi pada dasarnya jenis rootkit ditentukan oleh lokasinya di mana ia melakukan subversi jalur eksekusi. Itu termasuk:

- Rootkit mode pengguna

- Rootkit mode kernel

- Rootkit / bootkit MBR

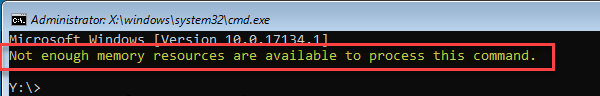

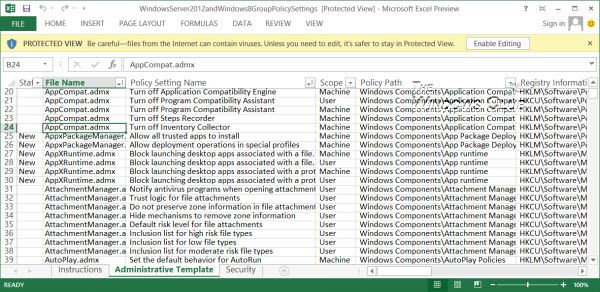

Konsekuensi yang mungkin timbul dari cracking rootkit dalam mode kernel ditunjukkan pada tangkapan layar di bawah ini.

bilah gulir bawah tidak memiliki krom

Tipe ketiga, modifikasi catatan boot master untuk mengambil kendali sistem dan memulai proses boot dari titik sedini mungkin dalam urutan boot3. Itu menyembunyikan file, perubahan registri, bukti koneksi jaringan, dan indikator lain yang mungkin menunjukkan keberadaannya.

Keluarga malware yang dikenal menggunakan fitur rootkit

- Win32 / Sinowal 13 - Sekelompok malware multikomponen yang mencoba mencuri data sensitif seperti nama pengguna dan kata sandi untuk berbagai sistem. Ini termasuk upaya mencuri data autentikasi untuk berbagai akun FTP, HTTP, dan email, serta kredensial yang digunakan untuk perbankan online dan transaksi keuangan lainnya.

- Win32 / Cutwail 15 - Trojan yang mengunduh dan meluncurkan file arbitrer. File yang diunduh dapat dijalankan dari disk atau dimasukkan langsung ke proses lain. Meskipun fungsionalitas unduhan bervariasi, Cutwail biasanya mengunduh komponen spam lainnya. Itu menggunakan rootkit mode kernel dan menginstal beberapa driver perangkat untuk menyembunyikan komponennya dari pengguna yang terpengaruh.

- Win32 / Rustok - Keluarga multikomponen trojan pintu belakang dengan dukungan rootkit, awalnya dirancang untuk membantu menyebarkan email 'spam' melalui botnet . Botnet adalah jaringan besar komputer yang diretas yang dikendalikan oleh penyerang.

Perlindungan rootkit

Mencegah pemasangan rootkit adalah cara paling efektif untuk menghindari infeksi rootkit. Untuk melakukannya, Anda perlu berinvestasi dalam teknologi keamanan seperti antivirus dan firewall. Produk tersebut harus mengambil pendekatan perlindungan yang komprehensif menggunakan deteksi berbasis tanda tangan tradisional, deteksi heuristik, kemampuan tanda tangan yang dinamis dan responsif, serta pemantauan perilaku.

Semua kumpulan tanda tangan ini harus diperbarui menggunakan mekanisme pembaruan otomatis. Solusi antivirus Microsoft menyertakan sejumlah teknologi yang dirancang khusus untuk melindungi dari rootkit, termasuk pemantauan perilaku kernel waktu nyata, yang mendeteksi dan melaporkan upaya untuk mengubah kernel dari sistem yang rentan, dan penguraian sistem file langsung, yang memfasilitasi identifikasi dan penghapusan. driver tersembunyi.

Jika sebuah sistem ditemukan dikompromikan, alat tambahan untuk boot ke lingkungan yang dikenal baik atau tepercaya dapat berguna, karena mungkin menyarankan beberapa tindakan perbaikan yang sesuai.

Dalam keadaan seperti itu

- Pemeriksa Sistem Luring (bagian dari Microsoft Diagnostics and Recovery Toolkit (DaRT))

- Windows Defender Offline dapat membantu.

Untuk informasi lebih lanjut, Anda dapat mengunduh laporan dalam format PDF dari situs web Pusat Unduhan Microsoft.